Remote Authentication Dial-In User Service - Définition

La liste des auteurs de cet article est disponible ici.

Introduction

RADIUS (Remote Authentication Dial-In User Service) est un protocole client-serveur permettant de centraliser des données d'authentification.

Normalisation

La dernière version du protocole RADIUS est normalisée par l'IETF dans deux RFC : RFC 2865 (RADIUS authentication) et RFC 2866 (RADIUS accounting) de juin 2000. Le successeur du protocole RADIUS pourrait être le protocole Diameter (jeu de mots sur le double du rayon). Le protocole est souvent dénommé AAA (Authentication Authorization Accounting), la phase d'autorisation (définition des droits d'accès) étant accomplie lors de la réponse d'identification (ajout d'attributs au paquet Authentication Response). Un autre exemple de protocole AAA pourrait être TACACS de Cisco, mais il est propriétaire et depuis la publication de la norme 802.1X qui donne en annexe D comme seul exemple de mise en œuvre le protocole Radius, celui-ci est devenu un standard de fait du AAA.

Fonctionnement de l'identification

Le poste utilisateur (supplicant dans les RFC) transmet une requête d'accès à un client RADIUS pour entrer sur le réseau. Ce client se charge de demander les informations identifiant l'utilisateur : le nom d'utilisateur (login) et le mot de passe par exemple.

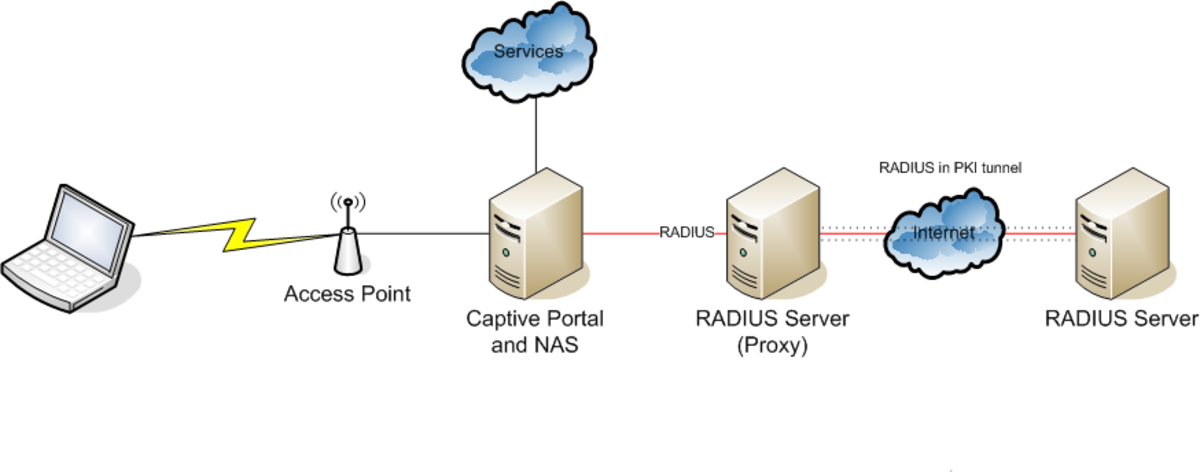

Le client RADIUS génère selon le protocole une requête Access-Request contenant les informations d'authentification. Le serveur RADIUS peut traiter lui-même cette requête ou la transmettre à un autre serveur RADIUS par un mécanisme appelé Proxy Radius. Le serveur Radius chargé de l'identification finale (appelé Home Radius) peut traiter la demande s'il dispose de suffisamment d'éléments dans l'Access-Request ou demander des informations supplémentaires par un renvoi de paquet Access Challenge, auquel le client répondra par un autre Access-Request, et ainsi de suite. Les échanges sont retransmis par la chaîne de serveurs Radius proxy intermédiaires dans un sens et dans l'autre.

Quand le serveur Radius dispose de suffisamment d'éléments (jusqu'à une douzaine d'échanges pour les protocoles complexes de type EAP) le serveur RADIUS valide ou refuse l'identification en renvoyant un paquet de type : Access-Accept ou Access-Reject.

Protocoles de mot de passe

RADIUS connaît nativement deux protocoles de mot de passe : PAP (échange en clair du nom et du mot de passe), et CHAP (échange basé sur un hachage de part et d'autre avec échange seulement du « challenge »). Le protocole prévoit deux attributs séparés : User-Password et CHAP-Password.

Depuis, se sont greffées les variations Microsoft: MS-CHAP et MS-CHAP-V2; leur similarité avec CHAP permet de les transporter en RADIUS de la même façon, à l'initiative du serveur et sous réserve de possibilité de transport de bout en bout du supplicant au client Radius, du client au serveur Radius et enfin du serveur Radius à la base de données d'identification.

C'est sur cette dernière étape que souvent le bât blesse : rien n'est prévu par exemple en LDAP pour transporter le challenge ni les étapes spécifiques de MS-CHAP ou MS-CHAP-V2 qui, du coup, se terminent exclusivement sur des bases d'identification Microsoft locales pour le serveur Radius.

Utilité

Le but de RADIUS était à l'origine de permettre aux fournisseurs d'accès à Internet d'authentifier les utilisateurs distants utilisant les connexions par modem RTC à partir de multiples serveurs mais d'une seule base utilisateurs. Dans la situation précédente, les noms et mots de passe des utilisateurs devaient être dupliqués dans chaque appareil ayant besoin d'identifier des utilisateurs. De même, l'authentification POP (messagerie électronique) devait être gérée par ce biais. L'identification sur les sites Web par un nom et un mot de passe est aussi gérée en RADIUS, le serveur Apache est un des clients Radius les plus répandus. C'est toujours l'utilisation la plus courante du protocole RADIUS : nom et mot de passe de connexion à l'Internet, mais de plus en plus les réseaux sans fil ou filaires y ont aussi recours pour identifier les utilisateurs.

Le protocole RADIUS permet de faire la liaison entre des besoins d'identification et une base d'utilisateurs en assurant le transport des données d'authentification de façon normalisée. L'opération d'authentification est initiée par un client du service RADIUS, qui peut être un boîtier d'accès distant (NAS : Network Access Server), un point d'accès réseau sans fil, un pare-feu (firewall), un commutateur, un autre serveur. Le serveur la traite en accédant si nécessaire à une base externe : base de données SQL, annuaire LDAP, comptes d'utilisateur de machine ou de domaine ; un serveur Radius dispose pour cela d'un certain nombre d'interfaces ou méthodes.