Certificat électronique - Définition

Un certificat électronique est une carte d'identité numérique dont l'objet est d'identifier une entité physique ou non-physique. Le certificat numérique ou électronique est un lien entre l'entité physique et l'entité numérique (Virtuel). L'autorité de certification fait foi de tiers de confiance et atteste du lien entre l'identité physique et l'entité numérique. Le standard le plus utilisé pour la création des certificats numérique est le X.509.

Fonctionnement

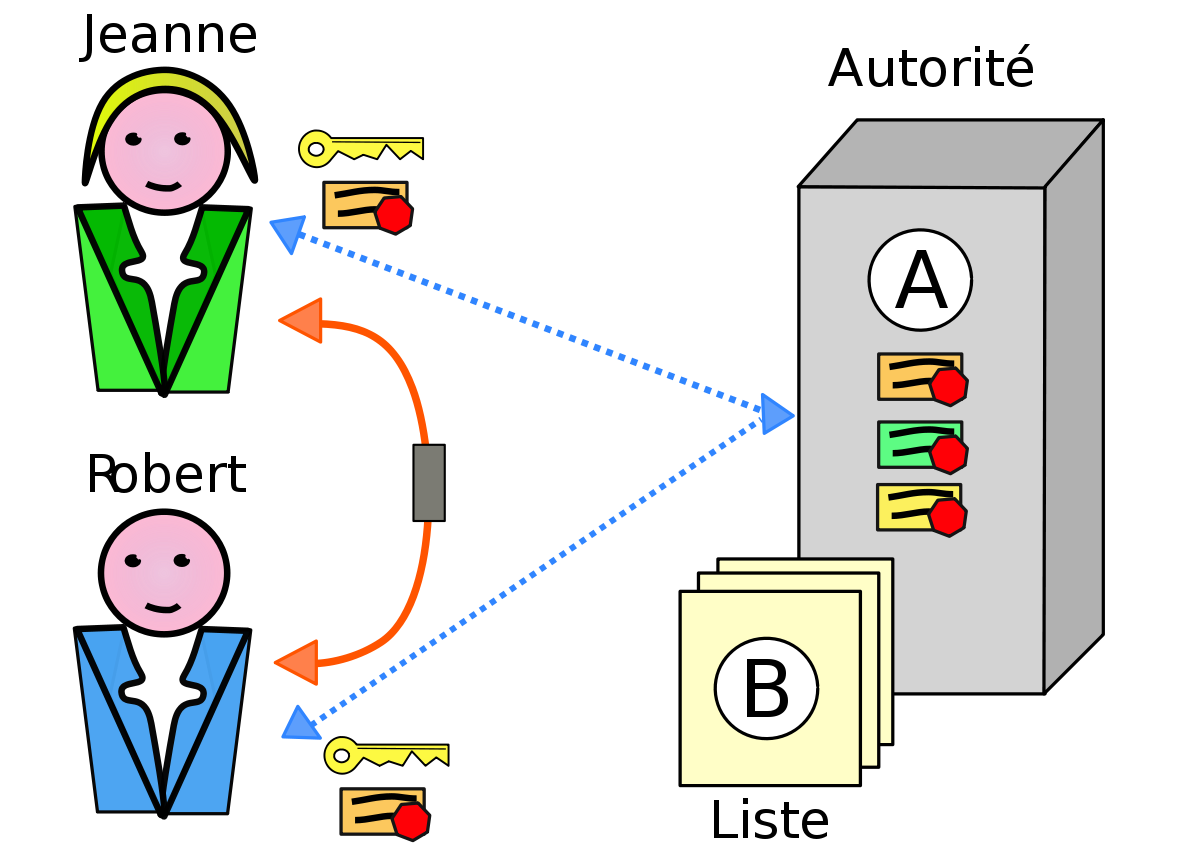

L'autorité d'enregistrement et de certification (repère A) recense et contrôle l'utilisation des certificats. Il possède une liste (repère B) des certificats révoqués.

Le principe de fonctionnement est le suivant:

- l'utilisatrice Jeanne télécharge un certificat donné par l'utilisateur Robert;

- l'ordinateur de Jeanne va contrôler la validité et les paramètres de codage en se référant à une autorité de certification;

- la clé publique est envoyée à l'utilisateur Robert;

- à son tour, l'ordinateur de Robert va contrôler la cohérence entre le certificat et les données reçues en se référant à l'autorité de certification;

- les données reçues peuvent être déchiffrées.

Description du certificat

Contenu

Il existe 4 types de certificats en fonction du niveau de sécurité:

- classe 1: adresse e-mail du demandeur requise;

- classe 2: preuve de l'identité requise (photocopie de carte d'identité par exemple);

- classe 3: présentation physique du demandeur obligatoire.

- classe 3+: identique à la classe 3, mais le certificat est stocké sur un support physique (clé USB à puce, ou carte à puce; exclut donc les certificats logiciels)

Tel qu'on l'utilise en cryptographie et en sécurité informatique, un certificat électronique est un bloc de données contenant, dans un format spécifié, les parties suivantes :

- un numéro de série;

- l'identification de l'algorithme de signature;

- la désignation de l'autorité de certification émettrice du certificat;

- la période de validité au-delà de laquellle il sera suspendu ou révoqué;

- le nom du titulaire de la clé publique;

- l'identification de l'algorithme de chiffrement et la valeur de la clé publique constitué d'une paire de clés asymétriques (comme par exemple RSA);

- des informations complémentaires optionnelles;

- l'identification de l'algorithme de signature et la valeur de la signature numérique.

Un certificat électronique est géré tout au long de son cycle de vie (Certificate revocation list (CRL), Protocole de vérification en ligne de certificat) avec une infrastructure à clés publiques (PKI pour Public Key Infrastructure).

Normes

Les certificats électroniques respectent des standards spécifiant leur contenu de façon rigoureuse. On trouve parmi les plus connus et les plus utilisés :

- la norme X.509 en version 1, 2 et 3 sur laquelle se fondent certaines infrastructures à clés publiques;

- OpenPGP, format standard (normalisé dans le RFC 2440) de logiciels comme GnuPG.

Utilisation des certificats

Sécurité des systèmes d'information

Les certificats électroniques peuvent être utilisés dans différentes applications informatiques dans le cadre de la sécurité des systèmes d'information pour garantir :

- la non-répudiation et l'intégrité des données avec la signature numérique ou signature électronique (avancée);

- la confidentialité des données grâce au chiffrement des données;

- l'authentification ou l'authentification forte d'un individu ou d'une identité non-physique (Web Serveur - SSL, Poste de travail - 802.1x, VPN IPSEC - SSH - SSL, Code Mobile, documents électroniques).

L'interopérabilité

Dans certains cas, le certificat peut être associé à l'élément " identifiant " des registres de métadonnées (10e élément dans le Dublin Core) pour l'interopérabilité [1].